Der Meetingraum als blinder Fleck

Wir haben die Experten befragt

Lesezeit: ~10 Minuten · Eine gemeinsame Einordnung von DigitalReforming (Recht), CyberDanube (Hardware-Sicherheit) und LVL3 Digital Services (Medientechnik).

Den ausführlichen Leitfaden können Sie hier herunterladen: Ausführlichen Leitfaden kostenlos herunterladen

Die Sicherheitsabteilung von Google Cloud hat 2022 einen Fall publiziert, der bis heute zu wenig diskutiert wird. Eine professionelle Hacker-Gruppe nutzte über 18 Monate hinweg die Konferenzraum-Kameras eines börsennotierten Konzerns als Hintertür ins Firmennetz. Mitgelesen wurden vor allem E-Mails rund um geplante Firmenübernahmen.

Der Meetingraum war kein Nebenschauplatz. Er war der Eintrittspunkt.

Wenn man heute ein Risiko-Modell für Unternehmen aufzieht, taucht der Konferenzraum darin meist nicht eigenständig auf. Server, Endgeräte und Firewalls werden inventarisiert, gepatcht, überwacht. Bei Konferenzkameras, vernetzten Touch-Panels, kabellosen Präsentations-Empfängern, IP-Telefonen und vernetzten Audio-Systemen passiert das deutlich seltener. Diese Geräte hängen am gleichen Netz, oft mit Internet-Zugriff, oft mit Default-Admin-Zugängen, in der Regel ohne dokumentierten Update-Prozess.

Mit dem Inkrafttreten von NIS2 und der österreichischen Umsetzung im NISG 2026 ist die Frage wieder akut: Was bedeutet die neue Regulatorik für Konferenzräume? Die kurze Antwort vorweg, die wir später ausführen: Das Gesetz erwähnt Konferenzräume nicht beim Namen, und es ist nicht garantiert, dass Auditoren sie als eigenen Prüfpunkt aufgreifen werden. Aber das ist nicht der eigentliche Punkt. Industriespionage findet statt, und sie findet auch genau dort statt, wo Strategie und Verhandlungen besprochen werden. Unabhängig davon, ob ein Auditor irgendwann fragt oder nicht.

Wir haben für diese Einordnung mit zwei Spezialisten gesprochen, die das Thema je aus einer Richtung kennen, die in den meisten Häusern getrennt voneinander betrachtet wird: David Rieger von DigitalReforming zur regulatorischen Lage, Mario Trompeter von CyberDanube zur Hardware-Sicherheit. Wir selbst kommen aus der dritten Richtung, der Medientechnik. Also der Praxis, in der diese Geräte geplant, installiert und betrieben werden. Was alle drei Disziplinen zusammen ergeben, läuft auf den gleichen Befund hinaus.

Die Sicherheits-Perspektive: Was passiert, wenn niemand schaut

Der Mechanismus, mit dem die Konferenzraum-Kameras im 18-Monate-Fall zur Hintertür wurden, war nicht raffiniert. Er war banal. Mario Trompeter und sein Team beschäftigen sich beruflich mit der Sicherheit vernetzter Geräte, also auch mit den Kategorien, die in Meetingräumen verbaut werden. Was sie zu diesem Themenfeld sagen, läuft über Hersteller und Modelle hinweg in eine ähnliche Richtung.

Geräte laufen im selben Netzsegment wie kritische Server. Default-Admin-Zugänge sind in Betrieb, weil "es läuft ja" und weil das Passwort vom Installateur, der vor drei Jahren das Gerät montiert hat, nirgends dokumentiert ist. Firmware-Stände stammen aus dem Auslieferungsdatum, nicht weil keine Updates verfügbar wären, sondern weil niemand zuständig ist. Eine Beschränkung, mit welchen externen Adressen die Geräte sprechen dürfen, gibt es fast nie. Eine kompromittierte Kamera kann theoretisch jedes Ziel im Internet ansteuern. Sie wird dafür nicht geprüft.

Praktisch jedes vernetzte Gerät, das heute in einem modernen Konferenzraum steht, hatte in den letzten zwei Jahren mindestens eine Sicherheitslücke, die der jeweilige Hersteller selbst als "dringend zu patchen" eingestuft hat. Das gilt für die Software-Plattformen genauso wie für die Hardware-Lieferanten. Wer die Geräte nie patcht, hat sie offen.

Dass die Bedrohung mehr als ein theoretisches Problem ist, zeigt die Wirtschaftsschutzstudie 2025 des deutschen Branchenverbands Bitkom. 14 Prozent der befragten Unternehmen bestätigen Abhören in Besprechungen oder Telefonaten innerhalb der letzten zwölf Monate. Weitere 18 Prozent vermuten Vorfälle. Der Gesamtschaden durch Wirtschaftsspionage, Sabotage und Datendiebstahl liegt bei 200 bis 290 Milliarden Euro pro Jahr, allein in Deutschland. Für Österreich sind belastbare Einzelfall-Statistiken seltener; die Größenordnung dürfte ähnlich sein.

Der Punkt ist nicht, ob es passiert. Der Punkt ist, dass es regelmäßig passiert. Und dass Konferenzräume, in denen über Wettbewerbsstrategien, Verhandlungen oder Krisenfälle gesprochen wird, ein attraktives und schlecht geschütztes Ziel sind.

Die rechtliche Perspektive: Was NIS2 dazu sagt, und was nicht

Hier wird es differenzierter, und hier ist Vorsicht in der Formulierung angebracht. David Rieger ordnet die Lage so ein:

Kein Paragraph in NIS2 oder im österreichischen Umsetzungsgesetz NISG 2026 verlangt wörtlich einen "abhörsicheren Meetingraum". Wer diese Behauptung in Marketing-Materialien findet, kann sie zur Seite legen. Es gibt sie nicht.

Was die Regulatorik vorsieht, ist ein risikobasierter und gefahrenübergreifender Ansatz. § 32 Abs. 4 NISG 2026 verpflichtet wesentliche und wichtige Einrichtungen, alle potenziellen Risikoquellen für ihre Netz- und Informationssysteme angemessen zu betrachten, ausdrücklich auch physische Risiken. § 15 Abs. 2 Z 2 RKEG (in Kraft seit März 2026) verpflichtet kritische Einrichtungen zum physischen Schutz ihrer Räumlichkeiten. Der Begriff "Räumlichkeit" ist im Gesetzestext weit auszulegen. Konferenzräume können darunter fallen, soweit dort sicherheits- oder resilienzrelevante Informationen verarbeitet werden.

Können, nicht müssen. Es ist möglich, dass Auditoren Konferenzräume in ihren Prüf-Scope aufnehmen, wenn dort regelmäßig über Schwachstellen, kritische Infrastruktur, Incident-Response-Pläne oder andere resilienzrelevante Themen gesprochen wird. Es ist auch möglich, dass sie es im konkreten Fall nicht tun. Welche Ableitung am Ende gezogen wird, ist eine einzelfallbezogene rechtliche Bewertung, die sich nicht pauschal vorwegnehmen lässt.

Daraus folgt eine pragmatische Konsequenz: NIS2 und RKEG sind ein Verstärker. Sie können der Anlass sein, das Thema in der Organisation zum Punkt zu machen. Das eigentliche Argument trägt aber unabhängig vom Gesetzestext. Wer die Risikobetrachtung sauber führt, ist im Gespräch mit dem Auditor souverän, falls die Frage kommt. Zugleich ist damit das Risiko adressiert, das ohnehin existiert, wenn die Frage nicht kommt.

Die Praxis-Perspektive: Warum der Raum zwischen die Stühle fällt

Aus unserer Sicht als Medientechnik-Integrator ist das eigentliche Problem strukturell und nicht technisch. Konferenztechnik gehört in den meisten Organisationen niemandem so richtig.

Die IT-Abteilung kümmert sich um Netzwerk, Endpoints, Server. Konferenzraum-Hardware ist für sie häufig "Facility-Sache". Facility wiederum sieht die Geräte als Tisch, Stuhl, Beamer, nicht als Endpoint im Netzwerk. Endpoint-Management-Tools haben die Geräte oft nicht im Inventar, weil sie weder Windows noch macOS sind und nicht in den klassischen MDM-Workflow passen. Beschaffung läuft regelmäßig über die Marketing- oder Geschäftsleitungs-Abteilung, weil "ein gutes Display für den Vorstand" projektgetrieben gekauft wird. Wartung macht der AV-Integrator vom Roll-out, der nach Projektabschluss meistens nicht mehr aktiv mit dem Kunden in Kontakt steht.

Das Resultat: Niemand patcht, niemand inventarisiert, niemand monitort, niemand definiert die zulässigen Outbound-Verbindungen. Das ist keine Schuld einzelner Beteiligter. Es ist die strukturelle Konsequenz daraus, dass Konferenztechnik zwischen drei Funktionen liegt, von denen sich keine zuständig fühlt.

Genau hier liegt aus unserer Sicht der eigentliche Mehrwert einer integrierten Betrachtung. Ein Medientechnik-Anbieter, der die IT-Hardening-Logik mitkennt, verkauft nicht Hardware und zieht Strom. Er übernimmt im Idealfall die Inventar-, Patch- und Lifecycle-Verantwortung, oder sorgt zumindest dafür, dass die Schnittstellen zur internen IT sauber definiert sind. Das ist die Lücke, die wir bei LVL3 in jedem zweiten Beratungsgespräch sehen.

Was die drei Perspektiven zusammen ergeben

Wenn man Recht, Hardware-Sicherheit und Medientechnik nebeneinanderlegt, kommt eine klarere Antwort heraus, als jede einzelne Disziplin liefern könnte.

Die Risikobetrachtung ist der Ausgangspunkt. Welche Räume gibt es, welche Themen werden dort regelmäßig besprochen, welche Informationen würden Schaden anrichten, wenn sie nach außen dringen? Diese Frage liefert die Stufe, in der ein Raum zu behandeln ist. Niedrig (Standard-Besprechungen, allgemeine Themen), mittel (vertrauliche Vorbereitungen, M&A-Sondierungen, Strategieentwicklung) oder hoch (Krisenstab, Aufsichtsrat, KRITIS-Kontext, Verschlusssachen). Die meisten Räume in den meisten Unternehmen liegen bei Stufe 1 oder 2. Stufe 3 ist selten und gehört in einen separaten Beratungsprozess.

Aus der Stufe folgen die Maßnahmen, und sie folgen einer einfachen Logik. Auf Stufe 1 reicht ein vernünftiger Standard. Ein vollständiges Inventar aller AV-Geräte mit Firmware-Stand und Verantwortlichkeit. Ein eigenes Netzsegment für die AV-Infrastruktur, ohne Routing zu Mailservern, Datei-Servern oder Identity-Systemen. Geänderte Default-Passwörter und idealerweise zertifikatsbasierter Management-Zugang. Ein dokumentierter Patch-Prozess statt Set-and-forget. Diese vier Punkte schließen den überwiegenden Teil der Angriffspfade, die in dokumentierten Spionage-Fällen aufgetaucht sind.

Auf Stufe 2 kommen organisatorische und kommunikations-technische Maßnahmen hinzu: protokollierte Zutrittskontrolle, Ende-zu-Ende-verschlüsselte AV-Übertragung, eigenes Monitoring auf den AV-Segmenten, dokumentierte Wartungs-Protokolle und ein Vier-Augen-Prinzip für externe Wartung in Vorstands- und Verhandlungsräumen. Das ist Pflichtstoff für die Räume, in denen vertrauliche Themen verhandelt werden. Es ist auch der Bereich, in dem die meisten Audit-Ableitungen aus dem gefahrenübergreifenden Ansatz greifen würden, wenn sie greifen.

Auf Stufe 3 kommen bauliche Maßnahmen hinzu: akustische Isolierung, elektromagnetische Schirmung, in besonderen Fällen Raum-in-Raum-Lösungen oder Endgeräte mit besonderen Abstrahl-Schutzeigenschaften. Hier verlässt man den Bereich der Standard-Medientechnik und braucht einen separaten Spezialisierungsprozess.

Was sich daraus ergibt: Die Logik gilt unverändert, ob NIS2 den Raum am Ende formal erfasst oder nicht. Industriespionage ist nicht abhängig von der Auditor-Frage.

Wie eine sinnvolle Vorgehensweise aussieht

Drei Schritte, in dieser Reihenfolge. Es ist der Ansatz, den auch der ausführliche Leitfaden empfiehlt.

Erstens, die Risikobetrachtung. Welche Räume gibt es, welche Themen werden dort behandelt, in welcher Stufe liegt jeder Raum? Diese Bestandsaufnahme ist die Grundlage für alles Weitere. Ohne sie sind alle weiteren Investitionen Stochern im Nebel.

Zweitens, die Konzeption. Pro Stufe ein dokumentiertes Maßnahmen-Paket: technisch (Patch-Prozess, Netzsegmentierung, Verschlüsselung), organisatorisch (Verantwortlichkeiten, Wartungs-Protokolle, Zutritt) und gegebenenfalls bau-physisch.

Drittens, die Umsetzung. Idealerweise mit einem Proof of Concept an einem Raum, bevor in die Breite ausgerollt wird. So lässt sich das Vorgehen unter Echtbedingungen prüfen und kalibrieren, bevor in 50 oder 200 Räumen Hardware steht, die im Detail nicht passt.

Fazit

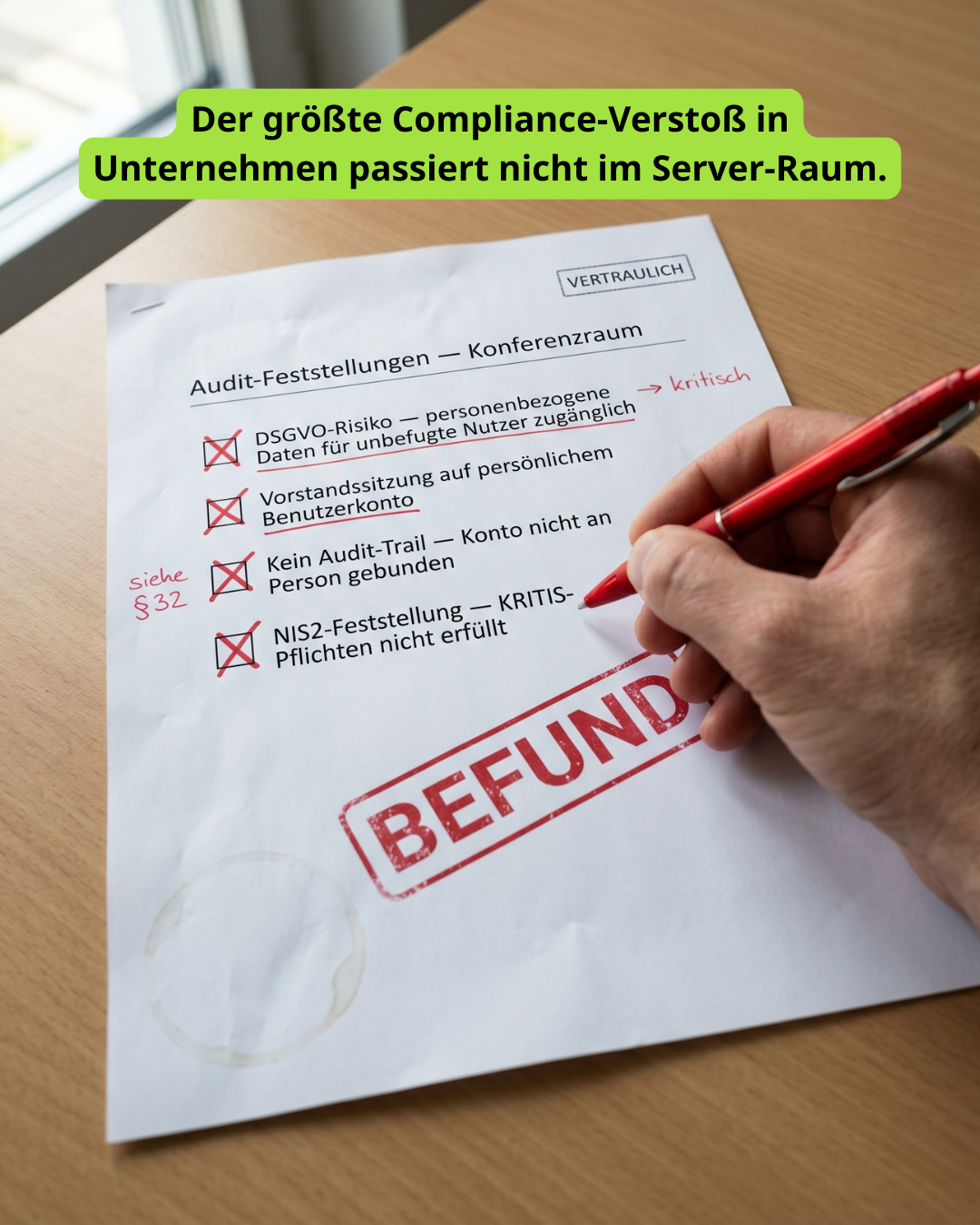

Die wichtigste Erkenntnis aus den drei Perspektiven liegt nicht in einer einzelnen Forderung. Sie liegt darin, dass Recht, Hardware-Sicherheit und Medientechnik unabhängig voneinander zum gleichen Befund kommen. Konferenzräume sind in den meisten Häusern weniger geschützt, als es ihre tatsächliche Bedeutung rechtfertigt. Das Risiko liegt nicht in einer hypothetischen Audit-Frage, sondern in einer realen Bedrohungslage, die regelmäßig dokumentiert wird.

Was NIS2 daran ändert, ist eher Anlass als Verpflichtung. Das Gesetz schafft eine Pflicht, sich systematisch mit Risiken zu befassen. Damit bekommen die Räume, die heute zwischen den Stühlen liegen, eine Chance, in den richtigen Zuständigkeitsbereich zu rutschen. Selbst ohne diese rechtliche Bewegung wäre das Vorgehen dasselbe: Risiko betrachten, Maßnahmen kalibrieren, sauber umsetzen.

Wer sich tiefer einlesen möchte: Der ausführliche Leitfaden zur Konferenzraum-Sicherheit greift die hier skizzierten Argumente in mehr Detail auf, ergänzt sie mit den Gesetzes-Texten in voller Länge und enthält die 12-Punkte-Checkliste für die Selbsteinschätzung im eigenen Haus.

Ausführlichen Leitfaden kostenlos herunterladen

Wer eine Erst-Einschätzung für die eigenen Räume möchte, kann sich auch direkt melden. Wir besprechen in einer halben Stunde, welche Räume in welcher Stufe liegen, welche Quick Wins in den nächsten 30 Tagen realistisch sind und welche Maßnahmen Aufwand und Zeit lohnen. Kontakt: office@lvl3.at.

Über die zitierten Spezialisten

- David Rieger, DigitalReforming. Begleitet österreichische Unternehmen in der NIS2-Umsetzung und der einzelfallbezogenen rechtlichen Bewertung von Schutzpflichten.

- Mario Trompeter, CyberDanube. Beschäftigt sich beruflich mit der Sicherheit vernetzter Geräte und kennt die typischen Schwachstellen-Muster aus seiner Praxis.

Hinweis: Dieser Beitrag dient der Übersicht und hat reinen Informationscharakter. Inhalte wurden nach bestem Wissen erarbeitet. Der Artikel ersetzt keine professionelle, einzelfallbezogene Rechtsberatung.